Segundo o Forrester 2018, estima-se que 80% dos ataques que violam a segurança da informação envolvem contas privilegiadas tornando vital a proteção das mesmas. Também chamado de “super usuário”, uma conta privilegiada possui permissões que vão além do usuário comum que em mãos erradas podem trazer grandes prejuízos para uma empresa.

Este usuário pode tanto estar associado a um humano quanto a um aplicativo ou identidade de máquinas.Microsoft Visio Pro Crack Exemplos:

Conta administrativa de domínio: usuário capaz de acessar todos os servidores e estações de trabalho em um domínio de rede.

Conta de emergência: usuário capaz de fornecer privilégios administrativos a sistemas seguros em casos de emergência.

Conta de serviço: usuário de um aplicativo ou serviço que é utilizado para interagir com o sistema operacional.

Secret: utilizada como uma credencial por equipes DevOps a fim de oferecer acessos privilegiados

Segundo a CyberArk os principais desafios de gerenciamento de acesso privilegiado incluem o gerenciamento de credenciais, rastreamento de atividades, monitoramento de ameaças e proteção aos controladores de domínio do Windows. Isso porque segundo eles, as organizações costumam depender de processos administrativos manuais e intensivos acarretando a erros para atualizar credenciais elevadas. A dificuldade de centralizar as sessões privilegiadas para o seu monitoramento vem também com um grande destaque por dificultar o acompanhamento das mesmas.

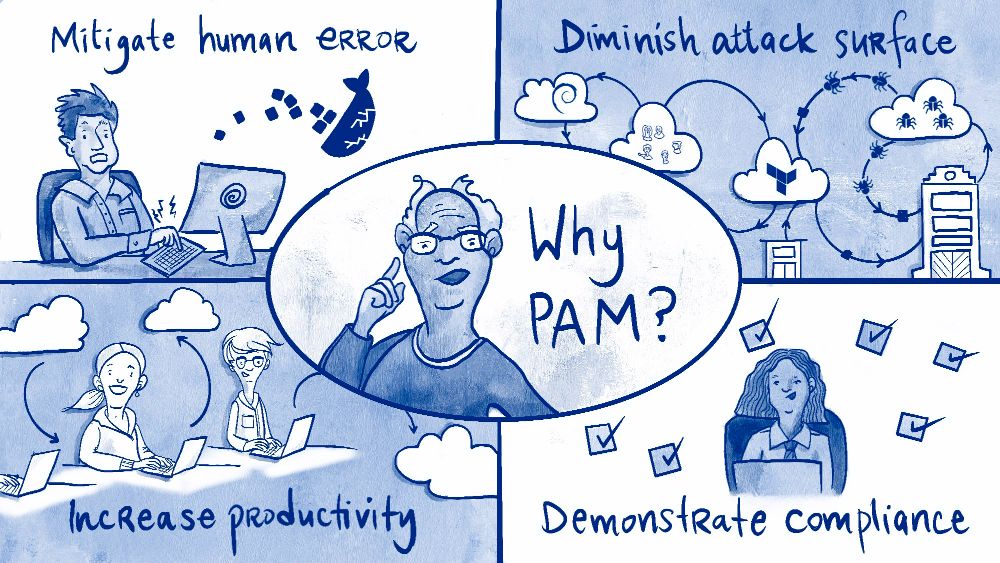

Para que se possa mitigar os danos ou tentar ao máximo evitar que essa violação ocorra é necessário aplicar alguns procedimentos e assim surge o PAM (Privilege Access Management) como um subconjunto do IAM (Identity Access Management). Focado em gerenciar os acessos e ações dos usuários com alto privilégio por meio de processos que envolvem pessoas e tecnologias se baseando no princípio do privilégio mínimo, o que significa que os usuários recebem apenas o nível de acesso necessário para exercer suas atividades.

Uma solução PAM vai permitir que você consiga armazenar, gerenciar e analisar os acessos privilegiados. Uma implementação eficiente requer uma compreensão do ambiente de forma que as contas privilegiadas possam ser acompanhadas e apenas acessem recursos específicos conforme o Princípio do Privilégio Mínimo, níveis de acesso baseados em funções diferentes facilitam o gerenciamento das contas imaginando que se todos forem administradores por exemplo, será bem mais difícil de proteger. A automatização dos processos sempre será uma recomendação por diminui o risco do erro humano aumentando a eficiência da segurança, assim como o monitoramento contínuo para que se possa identificar potenciais riscos.

O acesso JIT (Just-In-Time) colabora com a estratégia de segurança PAM, isso porque essa abordagem não concede acesso permanente, mas sim específico a um determinado período. Podendo se caracterizar em “Broker and remove access” exigindo os usuários a fornecer uma justificativa antes de se conectar a um destino específico, “Ephemeral accounts” criada no momento de sua utilização e excluídas logo após, e “Temporary elevation” quando o usuário possui a permissão para elevar seus privilégios temporariamente. Simplificando a experiência do administrador facilitando seu fluxo de trabalho.

Fontes:

https://www.oneidentity.com/what-is-privileged-access-management

https://www.cyberark.com/what-is/just-in-time-access

https://www.cyberark.com/what-is/privileged-access-management

https://www.citrix.com/blogs/2022/01/10/iam-vs-pam-how-are-they-different

Views: 237