por joas | out 4, 2022 | Hacking

O Telegram vem ganhando cada vez mais forças e com certeza existem funcionalidades bastante interessantes, uma delas é a possibilidade de utilizar como um servidor de comando e controle. E para isso vou utilizar o projeto do Bergmpet baseado em Python3 e que dá a...

por Mauricio Vaz Correia | ago 8, 2022 | Culture, Eventos, HackerCulture, Hacking

Com o objetivo de identificar novos talentos, difundir a cultura de segurança e defesa cibernética, as Forças Armadas do Brasil está promovendo a décima edição da Competição de Cibernética “Mandabyte” do tipo CTF (Capture The Flag). A edição será totalmente online...

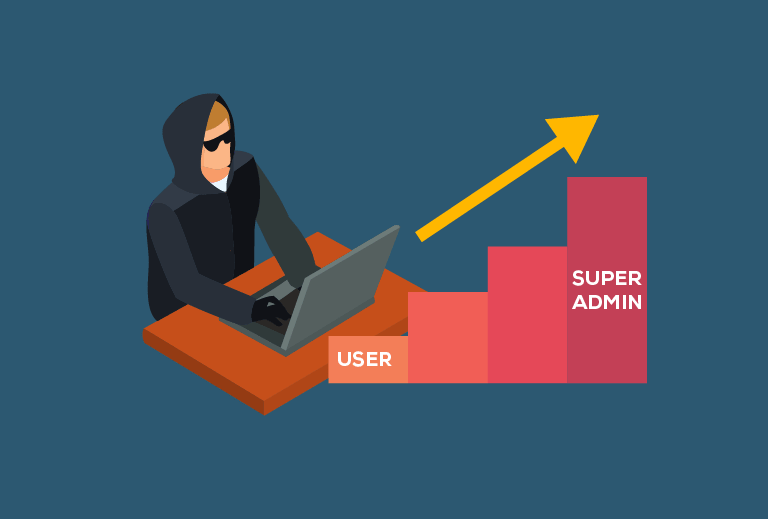

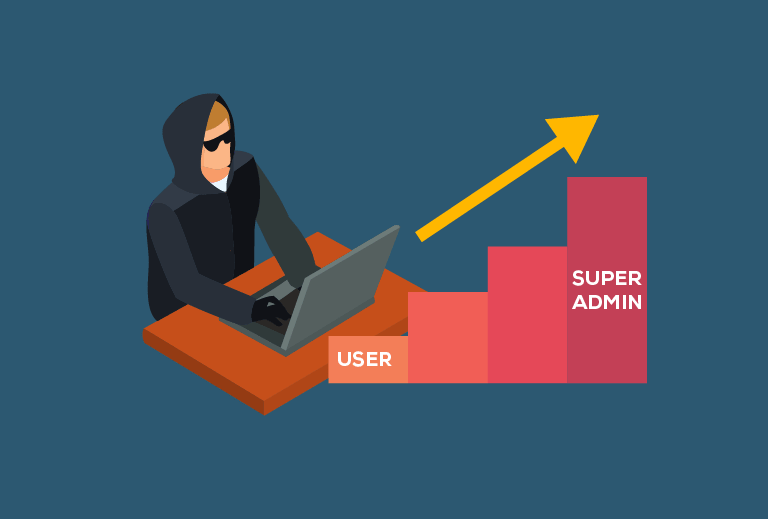

por joas | jul 7, 2021 | Destaque, Hacking

Em um PenTest temos algumas fases ao qual realizamos o nosso teste, dependendo do nosso escopo em relação a pós exploração, com certeza vamos ter que realizar uma escalação de privilégio, porém esse é um dos maiores problemas que alguns profissionais possuem sobre pós...

por joas | abr 18, 2021 | Hacking

O PenTest é um dos serviços geralmente mais demandado em segurança da informação, principalmente por empresas que estão buscando compliance em alguma lei ou padrão de segurança, como o PCI-DSS, LGPD, HIPAA, NIST, ISO 27001 e etc… Por conta disso, a demanda é...

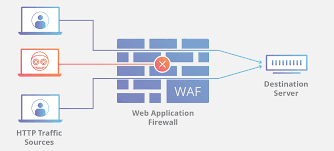

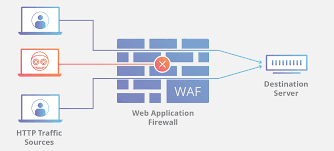

por joas | abr 12, 2021 | Hacking

Quando falamos de aplicações webs, podemos falar de problemas de segurança, principalmente hoje em dia com a utilização da internet para prover serviços essenciais e estratégicos no dia a dia. Por isso a necessidade de proteger esses ambientes se tornou essencial, e...

por joas | abr 8, 2021 | Hacking

Um servidor de comando e controle [C&C] é um computador controlado por um invasor ou cibercriminoso que é usado para enviar comandos a sistemas comprometidos por malware e receber dados roubados de uma rede de destino. Muitas campanhas foram encontradas...